-

Los ciberdelincuentes toman a hospitales y pacientes como rehenes

Los ataques de ransomware contra la atención medica aumentan drasticamente en el mundo El incremento de los dispositivos IoT, como un ultrasonido o bombillas inteligentes pueden ser la puerta de entrada a un ciberataque La mayoria de los ataques de ransomware tienen lugar los fines de semana y dias festivos Se supone que las fiestas…

-

Los piratas informa ticos utilizan información bancaria robada para engañar a las víctimas para que descarguen el malware BitRAT

Se ha observado una nueva campaña de malware que utiliza información confidencial robada de un banco como señuelo en correos electrónicos de phishing para lanzar un troyano de acceso remoto llamado BitRAT . Se cree que el adversario desconocido secuestró la infraestructura de TI de un banco cooperativo colombiano y usó la información para crear mensajes de…

-

Los piratas informa ticos de APT recurren a los complementos maliciosos de Excel como vector de intrusión inicial

La decisión de Microsoft de bloquear las macros de Visual Basic para aplicaciones (VBA) de forma predeterminada para los archivos de Office descargados de Internet ha llevado a muchos actores de amenazas a improvisar sus cadenas de ataque en los últimos meses. Ahora, según Cisco Talos , los actores de amenazas persistentes avanzadas (APT) y las familias de malware…

-

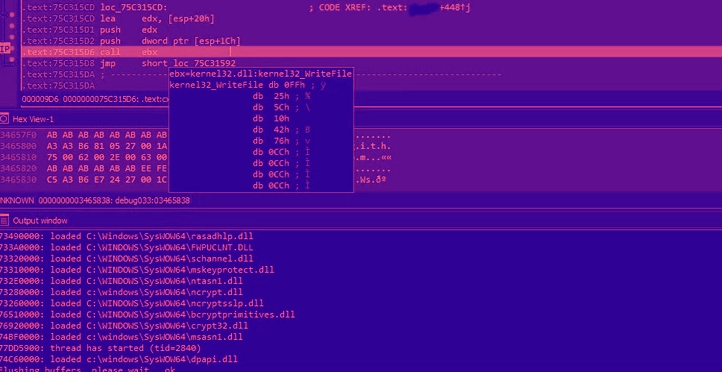

El gusano Raspberry Robin ataca de nuevo y se dirige a los sistemas gubernamentales y de telecomunicaciones

El gusano Raspberry Robin se ha utilizado en ataques contra telecomunicaciones y sistemas de oficinas gubernamentales en América Latina, Australia y Europa desde al menos septiembre de 2022. «La carga útil principal en sí esta repleta de ma s de 10 capas para la ofuscación y es capaz de entregar una carga útil falsa una vez que…

-

Mantenga a raya a los Grinch Ciberdelincuentes en esta temporada navideña

A medida que se acerca la temporada navideña, las compras en línea y la entrega de regalos encabezan las listas de tareas pendientes de muchas personas. Pero antes de presionar el botón comprar, es importante recordar que esta época del año también es la temporada alta para los ciberdelincuentes. De hecho, los ciberdelincuentes a menudo…

-

Porque es importante Actualizarte en Ciberseguridad

Hoy en día la seguridad informa tica se ha convertido en una de las principales preocupaciones de las empresas. Por otro lado el uso de las tecnologías de la información y comunicaciones (TIC), es cada vez ma s extenso por lo que los activos a proteger y las vulnerabilidades aumentan; y por otro lado los…

-

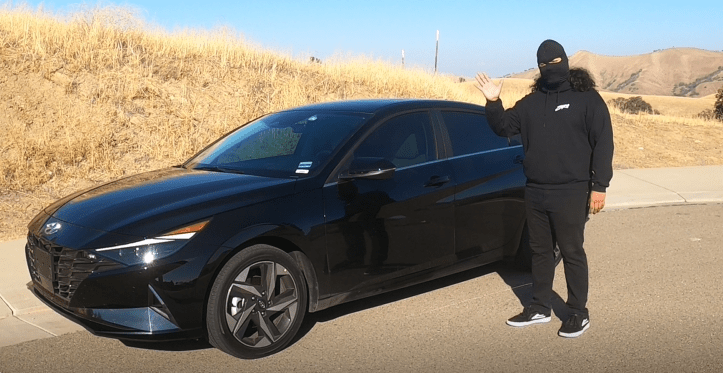

La vulnerabilidad de SiriusXM permite a los piratas informa ticos desbloquear y encender automóviles conectados de forma remota

Los investigadores de seguridad cibernética han descubierto una vulnerabilidad de seguridad que expone a los automóviles de Honda, Nissan, Infiniti y Acura a ataques remotos a través de un servicio de vehículo conectado proporcionado por SiriusXM. El problema podría explotarse para desbloquear, encender, ubicar y tocar la bocina de cualquier automóvil de manera no autorizada…

-

ENTIDADES DIPLOMa TICAS EUROPEAS: APT29 aprovechó una característica de Windows para comprometer la red.

Se descubrió que el actor de estado-nación APT29 vinculado a Rusia aprovecha una función de Windows «menos conocida» llamada Credential Roaming luego de un exitoso ataque de phishing contra una entidad diploma tica europea no identificada. «La orientación centrada en la diplomacia es consistente con las prioridades estratégicas rusas, así como con la orientación histórica…

-

Sexting

Las primeras referencias al sexteo datan de 2005 del periódico Sunday Telegraph, y desde entonces se ha constatado su existencia en diversos lugares del mundo, con mayor incidencia inicial en los países anglosajones: Australia, Nueva Zelanda, los Estados Unidos de América, y Reino Unido. Una encuesta realizada en 2008 dentro de la campaña estadounidense para…

-

Maneras De Detectar A Un Estafador De WhatsApp

¿Has oído hablar del robo de identidad de Whatsapp antes? Con el uso cada vez mayor de las redes sociales y las aplicaciones móviles en todo el mundo, surgen grandes oportunidades para que los piratas informa ticos roben las identidades y la información de otros. Los estafadores han comenzado a buscar a través de WhatsApp…