-

Actualiza Skype para solucionar un fallo de seguridad crítico

Skype es la aplicación de mensajería instanta nea ma s utilizada para comunicarnos con otras personas, tanto en modo texto como mediante voz y vídeo, a través de Internet desde un ordenador. Esta aplicación es propiedad de Microsoft desde 2011 y, por ello, se suele instalar por defecto como parte del sistema operativo, sobre todo,…

-

Las cinco principales tendencias tecnológicas que transformara n la vida de las personas

Según la guía Tech Trends 2017 que elabora GfK son: realidad aumentada y realidad virtual, pagos móviles, ‘wearables’, vehículos autónomos y ‘smart homes’. El informe destaca que la realidad virtual y la realidad aumentada comenzara n a dejar huella este año gracias a la adopción por parte de ma s industrias y a una mayor…

-

Diez consejos para gestionar de forma segura las contraseñas

La gestión de contraseñas es una de las medidas de seguridad ma s esenciales y, probablemente, ma s molestas. Las contraseñas cortas son fa ciles de recordar, pero no son seguras. Sin embargo, existe una solución facil para todos estos problemas: Kaspersky Password Manager. En lugar de memorizar todas las contraseñas para cualquier dispositivo, lo único…

-

El 47% de los usuarios temen que su móvil sea ‘hackeado’

Si el ciberespionaje es común entre empresas pero también lo es entre personas, algo de lo que la gente no es totalmente consciente. De hecho, según un estudio realizado por S2 Group desde su blog Hijosdigitales.es, el 47% de los usuarios temen que su teléfono móvil pueda ser hackeado. Expertos de la compañía han alertado…

-

¿Por qué es importante aplicar parches a las vulnerabilidades en nuestros sistemas?

Tras comenzar a delinear algunas claves para entender la importancia de actualizar el software, como forma de evitar la explotación de vulnerabilidades en los equipos, continuaré respondiendo preguntas sobre este tema. Estos ejes fueron planteados por Heimdal Security, desde donde preguntaron sobre diversos aspectos de la instalación de parches. “Una pregunta que se hacen todos…

-

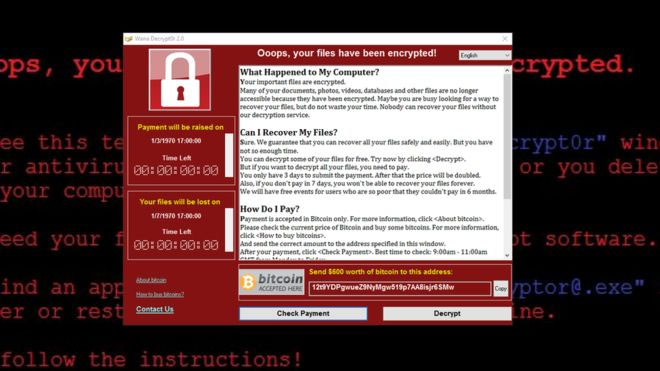

¿Cómo puedo protegerme del ransomware?

¿Cómo puedo protegerme del ransomware? Mantén el sistema operativo actualizado y no uses versiones sin soporte oficial. Abre Windows Update o la Mac App Store e instala todas las actualizaciones de seguridad del sistema. Lo sé, es incómodo que Windows se reinicie cada dos por tres o tarde una eternidad en apagar porque hay una…

-

11 formas de protegerte del ransomware, incluyendo Cryptolocker

El ransomware es un software malicioso empleado por los cibercriminales para secuestrar tu equipo o ciertos archivos que almacena, y luego pedirte el pago de un rescate a cambio de su recuperación. Lamentablemente, el ransomware es un medio cada vez ma s popular mediante el cual los creadores de malware extorsionan a empresas y consumidores…

-

Hackean la red interna de Telefónica y de otras grandes empresas españolas

Los empleados de Telefónica han recibido el aviso de dejar de trabajar y apagar los ordenadores tras un ataque informa tico con ransomware Las primeras informaciones apuntan a un ataque con origen en China Chema Alonso, responsable de la seguridad de Telefónica, quita hierro al ciberataque La red corporativa de Telefónica ha sido hackeada la…

-

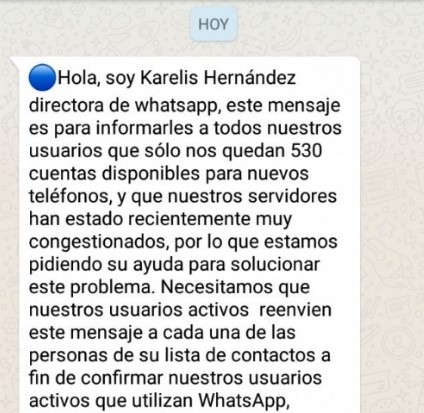

El mensaje falso de WhatsApp que se viralizó tras la caída del servicio

Ayer el servicio de mensajería de WhatsApp estuvo interrumpido por casi dos horas. Cuando volvió el sistema circuló un falso mensaje de una falsa directora de la empresa. Este miércoles, el servicio de mensajería de WhatsApp estuvo interrumpido en todo el mundo por casi dos horas. De manera sugestiva, cuando se reestableció, comenzó a circular…

-

Aprende como navegar seguro por internet y evitar ser hackeado

Publicado el 1 jul. 2015 Documental con la colaboración del experto en Hacking Chema Alonso y toros expertos en la meteria abordan la privacidad y el tratamiento de los datos personales en la red. El número de reclamaciones aumenta año tras año y cada vez son ma s los ciudadanos españoles y europeos que se…