-

🔗 Ataques a la cadena de suministro: la amenaza invisible que compromete el software moderno

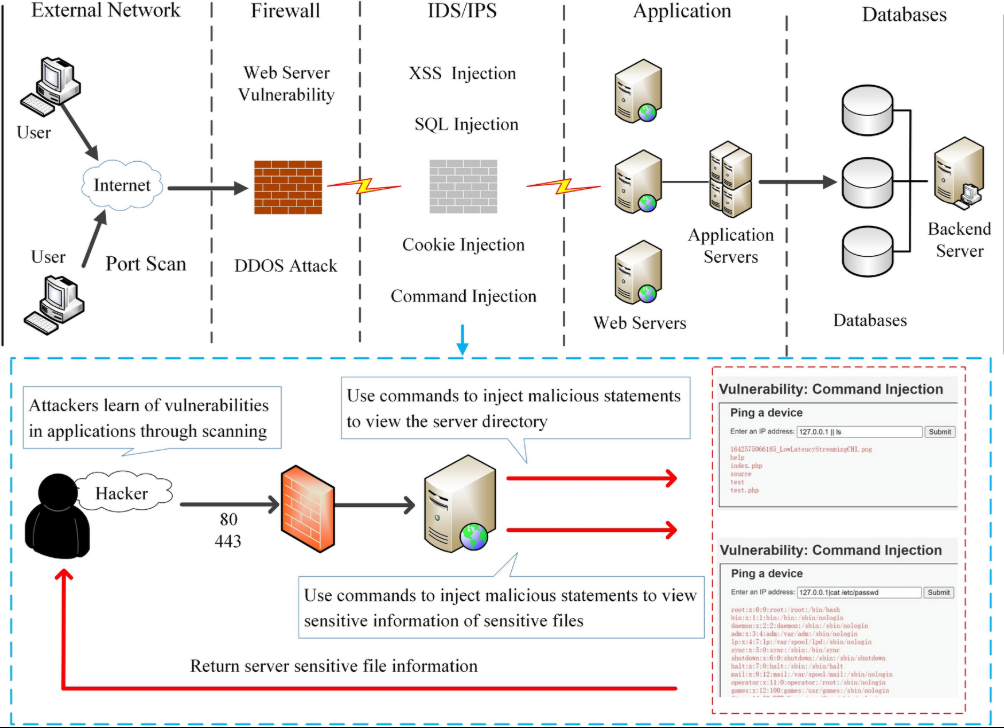

Los ataques a la cadena de suministro de software se han consolidado como una de las amenazas más críticas en la ciberseguridad actual. A diferencia de los ataques tradicionales, estos no buscan vulnerar directamente a la víctima final, sino infiltrarse en los componentes que esta utiliza, afectando potencialmente a miles o incluso millones de usuarios.…

-

🤖 Inteligencia Artificial y Ciberseguridad: el nuevo campo de batalla digital

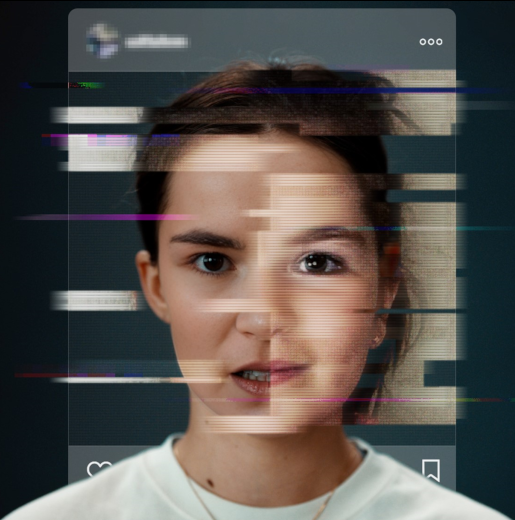

La convergencia entre inteligencia artificial y ciberseguridad ha transformado radicalmente el panorama de amenazas digitales. Lo que antes era un entorno dominado por malware tradicional, phishing básico y ataques manuales, hoy ha evolucionado hacia un ecosistema donde los atacantes utilizan inteligencia artificial para automatizar, escalar y sofisticar sus operaciones. En este nuevo contexto, la inteligencia…

-

🔐 Módulo malicioso en Go roba contraseñas y despliega backdoor Rekoobe: nueva amenaza en entornos de desarrollo

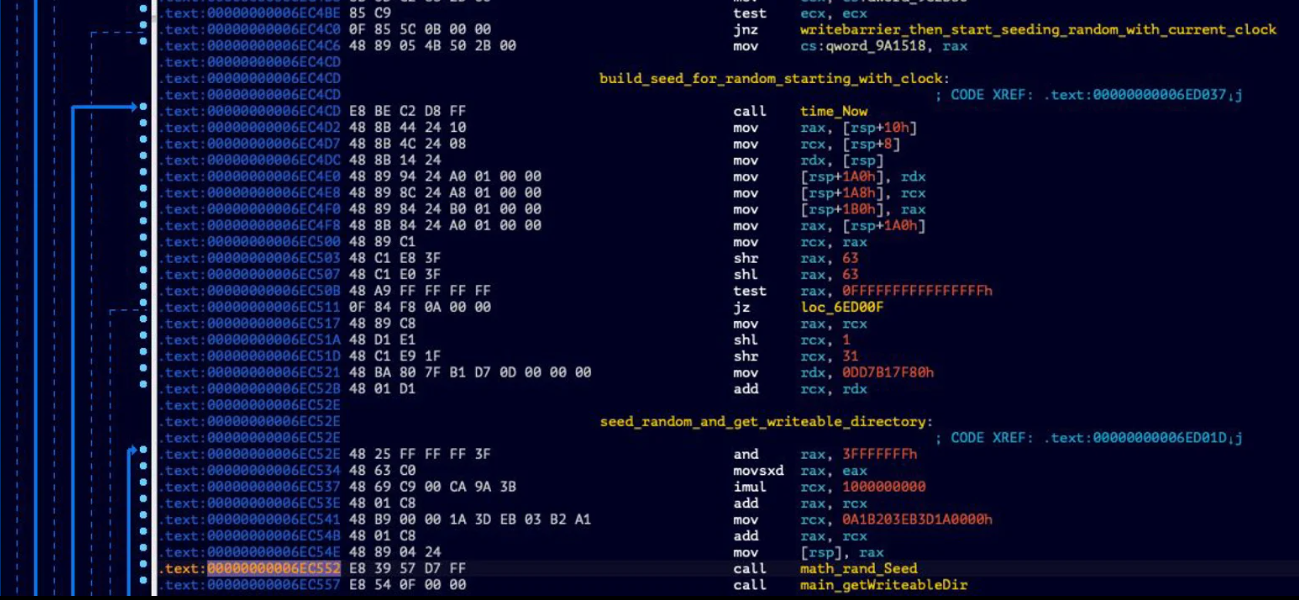

El ecosistema de software open source, considerado históricamente como un pilar de innovación y colaboración, enfrenta una nueva amenaza crítica: la manipulación maliciosa de dependencias. Investigadores de seguridad han identificado un módulo malicioso en Go que, haciéndose pasar por una librería criptográfica legítima, roba contraseñas y despliega el backdoor Rekoobe en sistemas Linux, especialmente en…

-

🔐 Vulnerabilidad en Chrome Gemini expone cámara y micrófono: el nuevo riesgo de los navegadores con IA

La evolución de los navegadores web hacia entornos impulsados por inteligencia artificial ha traído consigo nuevas capacidades… y nuevos riesgos. Recientemente, se ha identificado una vulnerabilidad crítica en Google Chrome relacionada con la integración de Gemini Live, registrada como CVE-2026-0628, que podría permitir a atacantes acceder de forma remota a la cámara, el micrófono y…

-

🔐 NIST actualiza la seguridad DNS tras 12 años: un cambio crítico en la defensa digital moderna

En un movimiento significativo dentro del ecosistema global de ciberseguridad, el National Institute of Standards and Technology (NIST) ha publicado la actualización de su guía sobre seguridad del Domain Name System (DNS), conocida como SP 800-81 Revision 3. Esta es la primera revisión sustancial en más de una década, reemplazando la versión de 2013 y…

-

🚨 Vulnerabilidad Crítica Zero-Day en Cisco (CVE-2026-20131): Riesgo Inminente para Infraestructuras Empresariales

En un contexto global donde la ciberseguridad se ha convertido en un pilar fundamental para la continuidad operativa de las organizaciones, la reciente alerta emitida por la Cybersecurity and Infrastructure Security Agency (CISA) representa un evento de alta criticidad. Se ha identificado una vulnerabilidad zero-day catalogada como CVE-2026-20131, que afecta directamente a productos ampliamente utilizados…

-

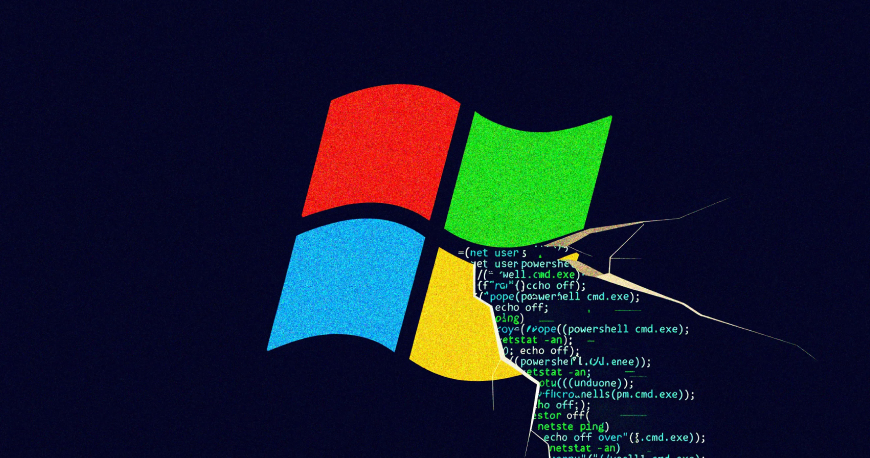

Microsoft corrige 84 vulnerabilidades en la actualización de seguridad de marzo, incluyendo dos vulnerabilidades de día cero públicas.

Microsoft publicó el martes parches para un conjunto de 84 nuevas vulnerabilidades de seguridad que afectan a varios componentes de software, incluidas dos que ya se habían catalogado como de conocimiento público. De estas, ocho están clasificadas como Críticas y 76 como Importantes. Cuarenta y seis de las vulnerabilidades corregidas están relacionadas con la escalada de privilegios,…

-

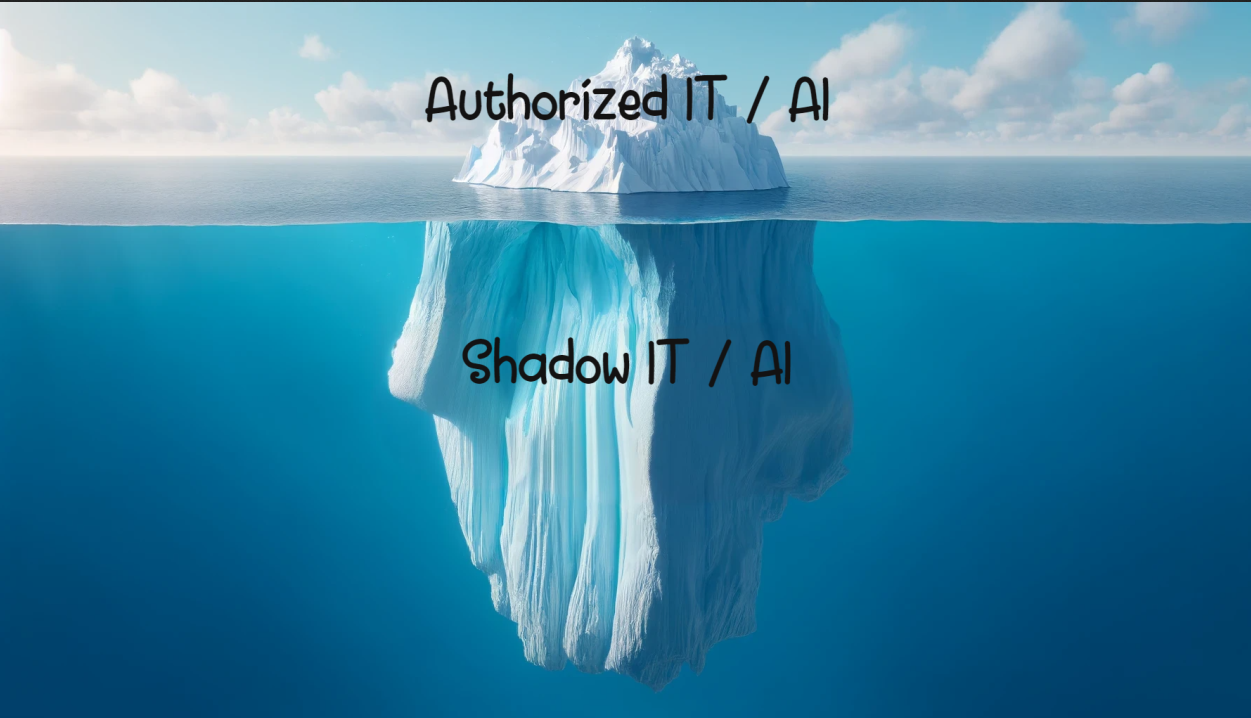

Shadow AI: El Verdadero Riesgo de Ciberseguridad en 2025

Cuando hablamos de ciberseguridad, la imagen típica que se nos viene a la mente es la del atacante externo: un hacker encapuchado que busca vulnerar nuestros sistemas. Pero en 2025, el mayor riesgo no proviene de afuera… sino de adentro. Y no se llama ransomware. Se llama Shadow AI. ¿Qué es el Shadow AI? El…

-

Fugas de GPT-5 y ataques sin clic: cómo los agentes de IA están exponiendo la nube y el IoT a nuevas amenazas

Investigadores de ciberseguridad han descubierto un escenario alarmante: vulnerabilidades que combinan fugas del modelo GPT-5 con ataques sin clic ejecutados por agentes de IA, capaces de comprometer infraestructuras en la nube y dispositivos del Internet de las Cosas (IoT) sin que la víctima realice acción alguna. El hallazgo muestra que, a pesar de los avances…