PRINCIPIO DE LOCARD

A la hora de realizar un analisis forense digital es fundamental tener presente el principio de intercambio de Locard, el cual sentó las bases de la ciencia forense, y que…

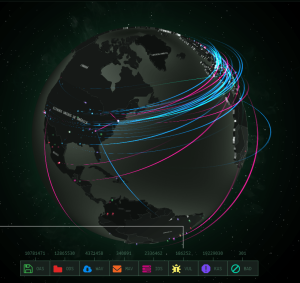

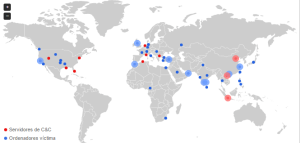

Las técnicas de Open Source Intelligence

NO EXISTE CRIMEN PERFECTO ! Desde hace algunos años se viene aumentando el uso de las Técnicas OSINT (Open Source Intelligence), la información pública sobre la que se puede extraer…

WAIDPS: UNA HERRAMIENTA PARA LA DETECCIÓN Y PREVENCIÓN DE INTRUSOS EN LA RED WI-FI

Mantener la seguridad en la red Wi-Fi es fundamental para tener privacidad y seguridad. La conocida vulnerabilidad KRACK ha puesto en jaque todas las redes Wi-Fi del mundo. La herramienta…

Los componentes de un automóvil también son vulnerables

Como hay una demanda creciente de “vehículos conectados”, muchos cuestionan las repercusiones de seguridad que han tenido las fallas mencionadas, pero debemos hacer hincapié en que los componentes del vehículo…

La privacidad diferencial de Apple no es tan privada como Apple asegura

A mediados del año pasado Apple hizo un anuncio del cual no pude ma s que hacerme eco. Frente a un ecosistema cada vez ma s interesado en los beneficios…

La publicidad digital como herramienta de control social

Si hay algo que es santo y seña de la industria digital (en todas y cada una de sus vertientes), ese algo es sin lugar a dudas la segmentación: La…

¿CÓMO EXTRAER DATOS FORENSES DEL DISPOSITIVO MÓVIL DE ANDROID?

En este artículo, vamos a hablar de la utilización de los programas que se utilizan en el día a día en la informa tica forense y la exanimación para el…

ASÍ DE Fa CIL SE SUPLANTAN ENLACES Y ANUNCIOS DENTRO DE FACEBOOK

Facebook esta lleno de Spam y publicidad falsa, eso no lo podemos negar. No tenemos ma s que hacer scroll en nuestro muro para ver una gran cantidad de anuncios…

Un nuevo malware para Chrome roba contraseñas y se transmite por WhatsApp

Cada vez es ma s el malware que intenta robar los datos de los usuarios, como contraseñas y datos bancarios, mediante la creación de extensiones falsas para Google Chrome. El…

ENCUENTRAN VULNERABILIDADES CRÍTICAS EN VARIOS PRODUCTOS CISCO

Que los dispositivos y las aplicaciones estén actualizadas y no tengan vulnerabilidades es muy importante para poder conectarnos a Internet de forma segura, sin embargo, cuando hablamos de dispositivos de…