6 consejos para los fanaticos de las redes sociales y la mensajería instantanea

El reino de Internet ha cambiado mucho en los últimos años. Antes, navegar significaba usar motores de búsqueda hasta llegar a contenidos específicos, o leer artículos en tus sitios de…

Internet de las cosas

Internet de las cosas (en inglés, Internet of Things, abreviado IoT) es un concepto que se refiere a la interconexión digital de objetos cotidianos con Internet. Alternativamente, Internet…

¿Porque es peligrosa la piña wifi?

La piña Wifi es un dispositivo, que permite realizar ataques de DNS Spoofing, revisar las paginas navegadas, realizar ataques man-in-the-middle en redes Wi-Fi, permitiéndonos espiar todo el tra fico, realizar…

Grooming

El grooming (en español «acicalar ) es una serie de conductas y acciones deliberadamente emprendidas por un adulto con el objetivo de ganarse la amistad de un menor de edad,…

Cientos de accidentes por el #InMyFeelingsChallenge, el peligroso reto viral del momento

La moda de bailar con el auto en movimiento ha generado varios accidentes y hasta robos. Una recopilación de los mejores videos. Drake es un músico estadounidense del que todo…

Cómo utilizar las redes sociales de forma segura

El CCN-CERT *** ha hecho público su Informe de Buenas Practicas en Redes Sociales en la que recoge algunos de los principales riesgos aparejados al uso de este tipo de…

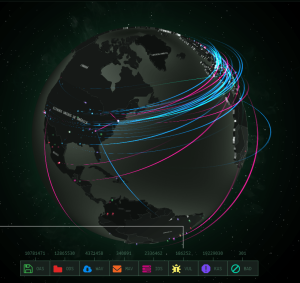

PowerGhost: ten cuidado con el minero fantasma

Expertos de kaspersky LAB han descubierto un minero que tiene como objetivo principal las redes corporativas. Gracias a su naturaleza fileless, sin archivos, PowerGhost permite que el malwareconecte por sí…

¿Quién tiene acceso a la información de tus clientes?

¿Sabes quién tiene acceso a los datos que te confían los clientes? ¿Seguro? ¿Podrías garantizar que tus empleados tratan esta información de forma adecuada mientras trabajan con ella? Actualmente muchas…

Hacker roba información sobre drones y tanques militares y la vende por 150 dólares

Hacker roba información sobre drones y tanques militares y la vende por 150 dólares Investigadores de seguridad han descubierto documentos militares robados circulando en el mercado negro de Internet. Aunque…

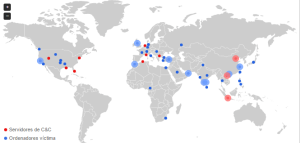

Cuando la estafa se gesta en el interior de la Organización

Cuando la estafa se gesta en el interior de la institución: el reciente caso del Banco de Chile Recientemente se dio a conocer el caso de una estafa informa tica…