El ecosistema de software open source, considerado históricamente como un pilar de innovación y colaboración, enfrenta una nueva amenaza crítica: la manipulación maliciosa de dependencias. Investigadores de seguridad han identificado un módulo malicioso en Go que, haciéndose pasar por una librería criptográfica legítima, roba contraseñas y despliega el backdoor Rekoobe en sistemas Linux, especialmente en entornos de desarrollo y pipelines de integración continua (CI).

Este incidente evidencia una tendencia preocupante en ciberseguridad: los ataques a la cadena de suministro de software (software supply chain attacks), donde el objetivo no es el usuario final, sino los desarrolladores y sistemas que construyen aplicaciones.

🧠 El engaño: un módulo que parece legítimo

El módulo malicioso identificado, alojado en un repositorio similar a librerías oficiales, imita la estructura de la reconocida librería:

👉 golang.org/x/crypto

Bajo el nombre:

👉 github.com/xinfeisoft/crypto

Este paquete presenta:

- Estructura creíble (argon2, bcrypt, ssh)

- Organización idéntica a la librería oficial

- Dependencias aparentemente legítimas

Incluso incluye el módulo real:

👉 github.com/bitfield/script

Esto le permite:

- Ejecutar comandos

- Realizar solicitudes HTTP

- Mantener apariencia de código confiable

⚠️ Vector de ataque: captura silenciosa de credenciales

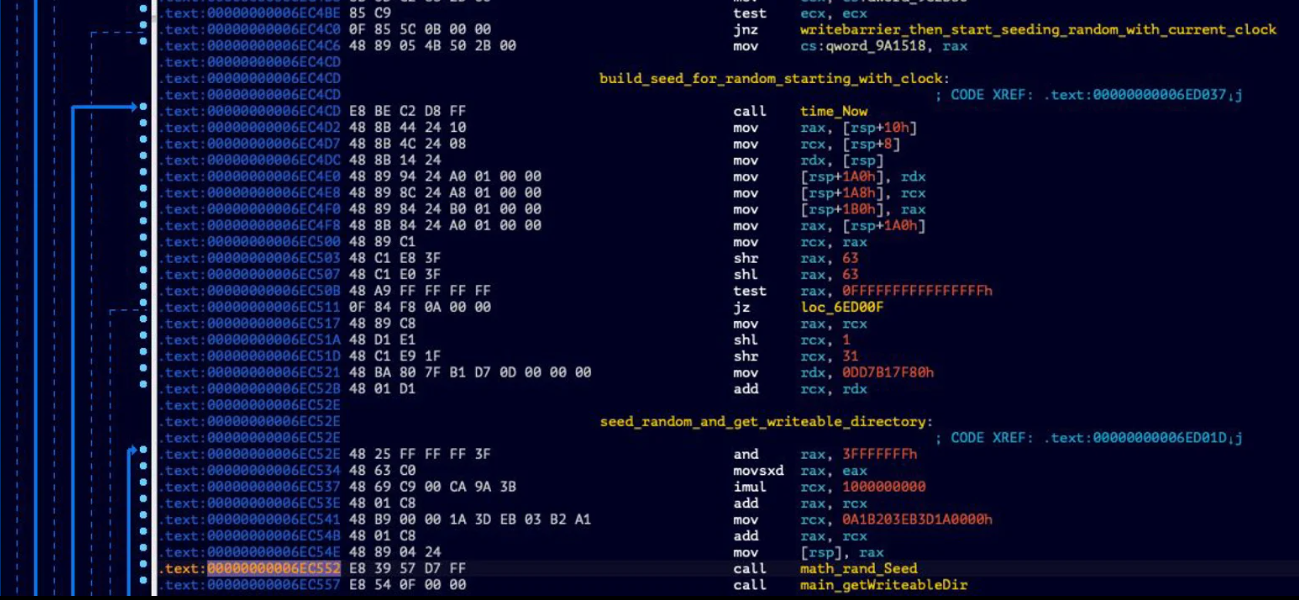

El punto clave del ataque se encuentra en la modificación de la función:

🔑 ReadPassword

Esta función es ampliamente utilizada en aplicaciones para capturar:

- Contraseñas

- Claves SSH

- Tokens API

- Credenciales de bases de datos

🧬 Comportamiento malicioso:

- Captura la contraseña normalmente (sin alertar al usuario)

- Guarda el texto plano en:

👉 Ubicación inusual que actúa como almacenamiento oculto

- Exfiltra la contraseña mediante HTTP POST

- Descarga código remoto desde GitHub

- Ejecuta comandos en el sistema usando

/bin/sh

🦠 Cadena completa de compromiso

El ataque no se limita al robo de credenciales, sino que establece una intrusión completa:

🔗 Flujo del ataque:

- Instalación del módulo malicioso

- Uso normal por parte del desarrollador

- Captura de credenciales

- Comunicación con servidor remoto

- Descarga de payload

- Instalación del backdoor Rekoobe

🐧 Rekoobe: el backdoor en Linux

Rekoobe es una variante de malware basada en Tiny SHell (TinySHell), diseñada para:

- Ejecutar comandos remotos

- Mantener acceso persistente

- Evadir detección

En entornos de desarrollo y CI/CD, esto es especialmente crítico porque:

- Puede comprometer repositorios

- Acceder a secretos de despliegue

- Infectar software en producción

🔍 Implicaciones para la informática forense

Desde la perspectiva forense, este ataque presenta múltiples vectores de análisis:

🧾 1. Evidencia en sistema de archivos

- Archivo:

/usr/share/nano/.lock - Posibles restos de credenciales

🌐 2. Tráfico de red

- Conexiones HTTP hacia endpoints externos

- Comunicación con servidores de comando y control

🧠 3. Análisis de dependencias

- Identificación de módulos sospechosos

- Comparación con repositorios oficiales

⚙️ 4. Actividad en pipelines CI/CD

- Ejecución automatizada del malware

- Propagación a múltiples entornos

⚠️ Supply Chain Attack: la amenaza creciente

Este caso confirma una tendencia global:

👉 Los atacantes ya no atacan directamente sistemas, atacan el código que los construye.

Características de estos ataques:

- Difíciles de detectar

- Altamente escalables

- Impacto masivo

🛡️ Medidas de mitigación

🧑💻 Para desarrolladores:

- Verificar siempre la procedencia de librerías

- Usar checksum y firmas digitales

- Evitar importar paquetes no oficiales

- Auditar dependencias regularmente

🏢 Para organizaciones:

- Implementar análisis de software (SCA)

- Monitorizar pipelines CI/CD

- Aplicar políticas Zero Trust en desarrollo

- Restringir acceso a recursos críticos

🚀 Futuro de la seguridad en desarrollo

El crecimiento de estos ataques sugiere que el futuro de la ciberseguridad debe enfocarse en:

- Validación de identidad digital de repositorios

- Control de integridad de dependencias

- Inteligencia artificial para detección de anomalías

- Sistemas de confianza verificable (como modelos de identidad digital empresarial)

✅ Conclusiones

El caso del módulo malicioso en Go demuestra que la confianza en el ecosistema open source ya no puede darse por sentada. La sofisticación de los atacantes permite infiltrar código malicioso en componentes aparentemente legítimos, afectando directamente a desarrolladores y sistemas críticos.

Para la informática forense, esto implica una evolución en las técnicas de análisis, donde no solo se investigan sistemas comprometidos, sino también el origen del software utilizado.

En un mundo donde el software se construye sobre múltiples capas de dependencias, la seguridad debe comenzar desde la base: el código mismo.

🧩 Mapa conceptual del tema

| Concepto | Descripción | Riesgo asociado | Aplicación | Valor forense |

|---|---|---|---|---|

| Supply Chain Attack | Ataque a dependencias | Alta propagación | Desarrollo | Identificación origen |

| Módulo Go malicioso | Librería falsa | Robo de credenciales | Código | Análisis de repositorio |

| ReadPassword | Función crítica | Intercepción | CLI apps | Punto de evidencia |

| Rekoobe | Backdoor Linux | Control remoto | Sistemas | Persistencia |

| CI/CD | Automatización | Propagación masiva | DevOps | Rastreo de ejecución |

*Este contenido ha sido desarrollado con apoyo de inteligencia artificial como herramienta de asistencia, y posteriormente revisado, validado y estructurado por el equipo editorial y académico de UNICOLOMBIA®.