-

Los piratas informáticos paquistaníes utilizan el malware Poseidon de Linux para apuntar a las agencias gubernamentales indias

El actor de amenazas persistentes avanzadas (APT) con sede en Pakistán conocido como Transparent Tribe usó una herramienta de autenticación de dos factores (2FA) utilizada por las agencias gubernamentales indias como una artimaña para ofrecer una nueva puerta trasera de Linux llamada Poseidon. «Poseidon es un malware de carga útil de segunda etapa asociado con Transparent Tribe»,…

-

¿ Que es Firma Hash?

Una firma hash es una técnica criptográfica que se utiliza para asegurar la integridad de los datos. Consiste en procesar un conjunto de datos (ya sea un archivo, mensaje o cualquier otro tipo de información) a través de un algoritmo matemático conocido como función hash, que transforma la información en una cadena de longitud fija,…

-

Walmart ocupa el primer lugar en Brand Phishing Report del primer trimestre de 2023

El sector tecnológico ha sido la industria más imitada en este periodo DHL se mantuvo en el segundo lugar, seguido de cerca por Microsoft con el 12% de los casos registrados durante este Q1 2023. El último informe de Check Point Research revela un cambio en los puestos superiores de su informe de phishing sobre…

-

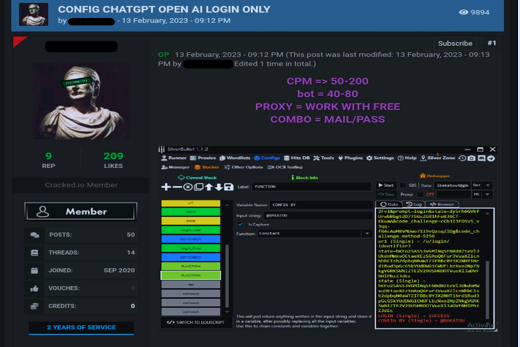

Aumenta el mercado de cuentas robadas de ChatGPT Premium – Nueva alerta

Check Point Research advierte de un aumento en los casos de robo y comercio de cuentas ChatGPT Premium por parte de los ciberdelincuentes. El mercado de compra de cuentas (ATO) robadas a diferentes servicios en línea, es uno de los mercados más florecientes en la Dark Web. Check Point Research, la división de Inteligencia de…

-

Italia prohíbe ChatGPT: la inteligencia artificial es ya una espada de doble filo para la tecnología y la ética

El Gobierno de Italia limita el tratamiento de datos de usuarios italianos por OpenAI, a la par se abre una investigación hacia la compañía detrás del servicio para asegurar el cumplimiento del Reglamento General de Protección de Datos europeo. Los expertos en seguridad de Check Point Software aseguran que 2023 será el «Año de…

-

Los delitos contra menores en internet y otras tecnologías

Los delitos contra menores en internet y otras tecnologías son una forma de explotación y abuso infantil que ocurre a través de dispositivos electrónicos como teléfonos móviles, computadoras y tabletas. Estos delitos pueden incluir: Pornografía infantil: la creación, distribución y consumo de imágenes y videos sexuales explícitos de niños y niñas. Grooming: el proceso…

-

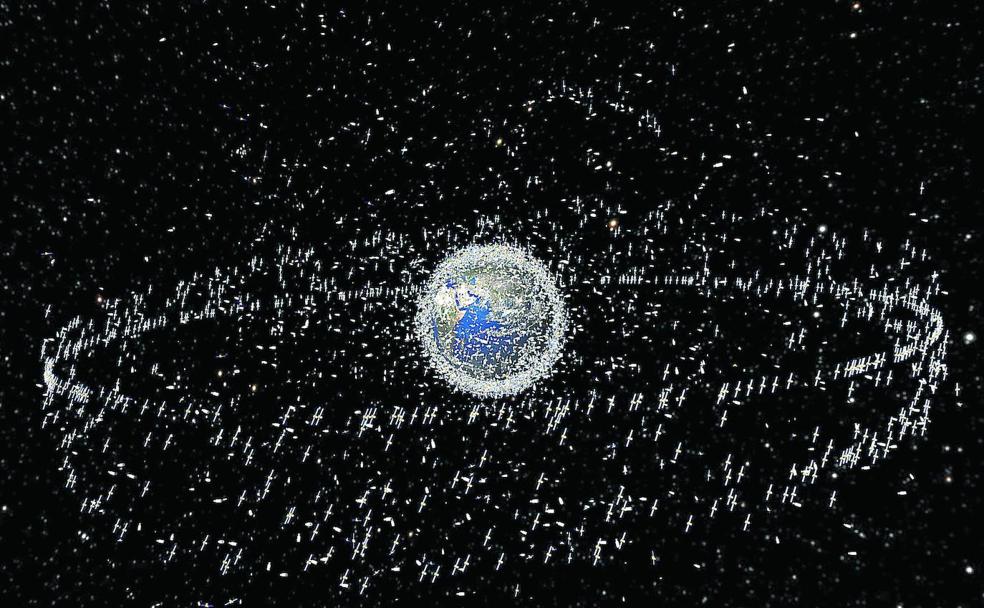

Ciberseguridad y Tecnología Satelital

Un satélite es un objeto que orbita alrededor de otro objeto en el espacio, y que puede ser natural (como la Luna) o artificial (como los satélites artificiales creados por el ser humano). En términos generales, los satélites artificiales son dispositivos diseñados y construidos por el ser humano para realizar una variedad de funciones,…

-

Protegiendo tu negocio con Wazuh: La plataforma de seguridad de código abierto

Wazuh es una plataforma de seguridad que ofrece una amplia gama de características para mejorar la detección de amenazas, la visibilidad y la gestión de la seguridad. Entre las funciones que ofrece se encuentran: Análisis de registros: Wazuh es capaz de recopilar, procesar y analizar registros de diferentes fuentes, incluyendo sistemas operativos, aplicaciones, bases…

-

Los ciberataques: La enfermedad incurable del sector Salud

El sector de la salud ocupa el número uno, con un aumento interanual del 78% , alcanzando un promedio de 1426 ataques por semana. El sector de la salud sigue siendo el objetivo con la mayor incidencia de delitos cibernéticos, con un promedio de uno de cada 42 empresas atacadas en el tercer trimestre…

-

Incidentes de seguridad informatica

Los incidentes de seguridad informatica pueden ocurrir en cualquier momento y pueden tener consecuencias graves para una organización. A continuación, se describen algunos pasos que una organización puede tomar para responder a un incidente de seguridad informatica: Identificar el incidente: El primer paso es identificar el incidente de seguridad informatica y determinar su naturaleza, alcance…