-

Vulnerabilidad de Menores Frente a la Inteligencia Artificial: Riesgos Digitales, Manipulación y Protección Tecnológica

La inteligencia artificial está transformando radicalmente la forma en que los menores interactúan con el mundo digital. Plataformas sociales, videojuegos, aplicaciones educativas, asistentes virtuales, algoritmos de recomendación y sistemas automatizados forman hoy parte cotidiana de la vida de millones de niños y adolescentes. Sin embargo, mientras la IA ofrece enormes beneficios educativos y tecnológicos, también…

-

Las Estafas Financieras con Inteligencia Artificial: Cómo Operan, Cómo Detectarlas y Cómo Protegerse

La inteligencia artificial se ha convertido en una de las tecnologías más revolucionarias del siglo XXI. Hoy es utilizada en medicina, educación, ciberseguridad, automatización industrial y análisis financiero. Sin embargo, así como la IA ha permitido enormes avances tecnológicos, también ha abierto la puerta a nuevas modalidades de fraude digital cada vez más sofisticadas. Las…

-

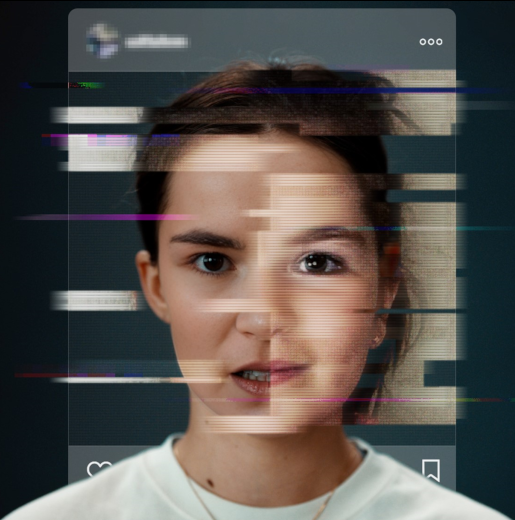

Identidad Sintética y Deepfakes: Cómo Detectarlos y Qué Herramientas Utilizar en Investigaciones Digitales

La transformación digital ha permitido avances extraordinarios en inteligencia artificial, automatización y procesamiento multimedia. Sin embargo, estas mismas tecnologías también han dado origen a nuevas amenazas complejas dentro del ecosistema de la ciberseguridad y la informática forense. Entre ellas destacan las identidades sintéticas y los deepfakes, dos fenómenos que actualmente representan uno de los mayores…

-

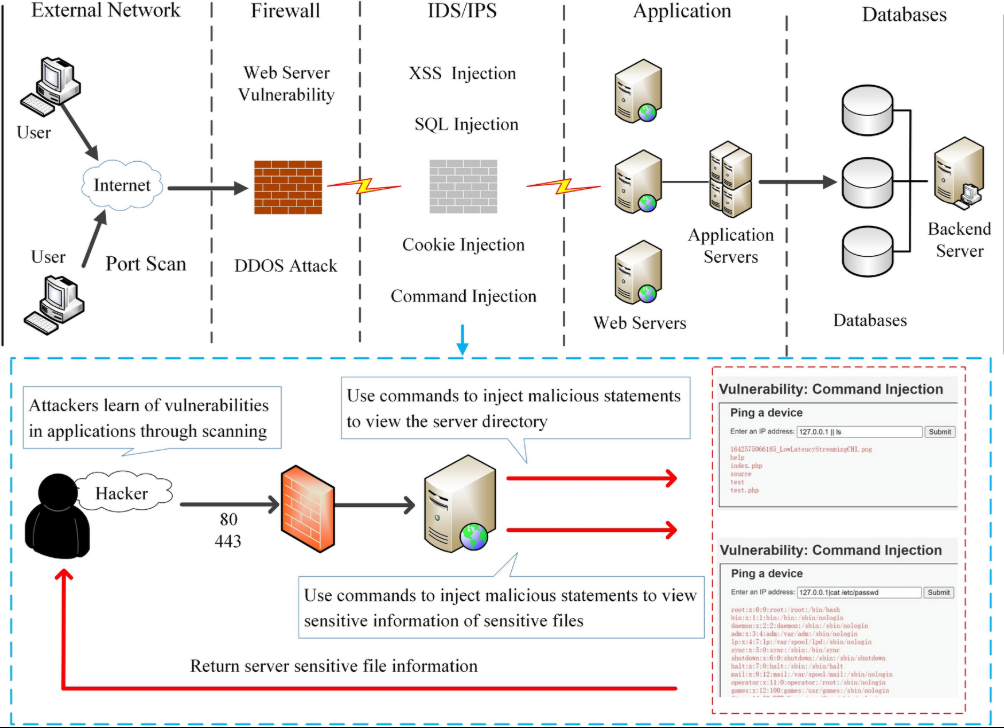

🔗 Ataques a la cadena de suministro: la amenaza invisible que compromete el software moderno

Los ataques a la cadena de suministro de software se han consolidado como una de las amenazas más críticas en la ciberseguridad actual. A diferencia de los ataques tradicionales, estos no buscan vulnerar directamente a la víctima final, sino infiltrarse en los componentes que esta utiliza, afectando potencialmente a miles o incluso millones de usuarios.…

-

🤖 Inteligencia Artificial y Ciberseguridad: el nuevo campo de batalla digital

La convergencia entre inteligencia artificial y ciberseguridad ha transformado radicalmente el panorama de amenazas digitales. Lo que antes era un entorno dominado por malware tradicional, phishing básico y ataques manuales, hoy ha evolucionado hacia un ecosistema donde los atacantes utilizan inteligencia artificial para automatizar, escalar y sofisticar sus operaciones. En este nuevo contexto, la inteligencia…

-

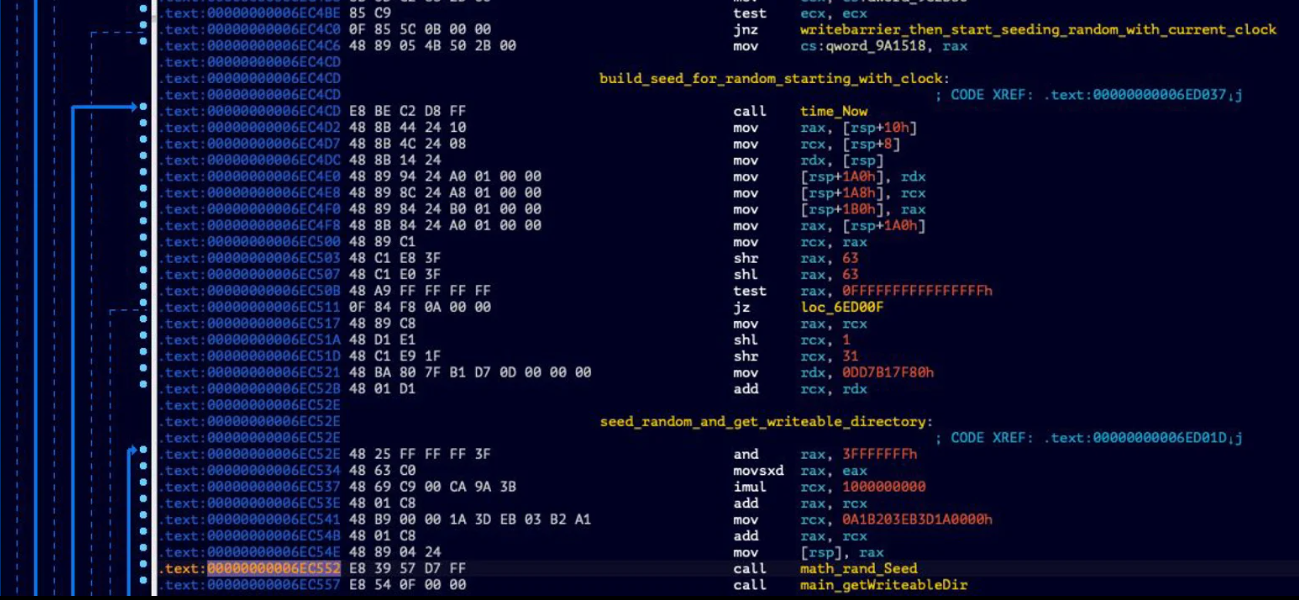

🔐 Módulo malicioso en Go roba contraseñas y despliega backdoor Rekoobe: nueva amenaza en entornos de desarrollo

El ecosistema de software open source, considerado históricamente como un pilar de innovación y colaboración, enfrenta una nueva amenaza crítica: la manipulación maliciosa de dependencias. Investigadores de seguridad han identificado un módulo malicioso en Go que, haciéndose pasar por una librería criptográfica legítima, roba contraseñas y despliega el backdoor Rekoobe en sistemas Linux, especialmente en…

-

🔐 Vulnerabilidad en Chrome Gemini expone cámara y micrófono: el nuevo riesgo de los navegadores con IA

La evolución de los navegadores web hacia entornos impulsados por inteligencia artificial ha traído consigo nuevas capacidades… y nuevos riesgos. Recientemente, se ha identificado una vulnerabilidad crítica en Google Chrome relacionada con la integración de Gemini Live, registrada como CVE-2026-0628, que podría permitir a atacantes acceder de forma remota a la cámara, el micrófono y…

-

🔐 NIST actualiza la seguridad DNS tras 12 años: un cambio crítico en la defensa digital moderna

En un movimiento significativo dentro del ecosistema global de ciberseguridad, el National Institute of Standards and Technology (NIST) ha publicado la actualización de su guía sobre seguridad del Domain Name System (DNS), conocida como SP 800-81 Revision 3. Esta es la primera revisión sustancial en más de una década, reemplazando la versión de 2013 y…

-

🚨 Vulnerabilidad Crítica Zero-Day en Cisco (CVE-2026-20131): Riesgo Inminente para Infraestructuras Empresariales

En un contexto global donde la ciberseguridad se ha convertido en un pilar fundamental para la continuidad operativa de las organizaciones, la reciente alerta emitida por la Cybersecurity and Infrastructure Security Agency (CISA) representa un evento de alta criticidad. Se ha identificado una vulnerabilidad zero-day catalogada como CVE-2026-20131, que afecta directamente a productos ampliamente utilizados…