Los ataques a la cadena de suministro de software se han consolidado como una de las amenazas más críticas en la ciberseguridad actual. A diferencia de los ataques tradicionales, estos no buscan vulnerar directamente a la víctima final, sino infiltrarse en los componentes que esta utiliza, afectando potencialmente a miles o incluso millones de usuarios.

Para comprender la magnitud de este cambio, es fundamental analizar primero cómo operaban los ataques tradicionales y cómo han sido históricamente contrarrestados en entornos empresariales.

Durante años, la ciberseguridad se centró en amenazas como malware, phishing, ataques de fuerza bruta y explotación directa de vulnerabilidades en sistemas expuestos. Estos ataques tenían un enfoque más directo: el atacante apuntaba a un usuario o a una infraestructura específica con el objetivo de obtener acceso, robar información o interrumpir servicios.

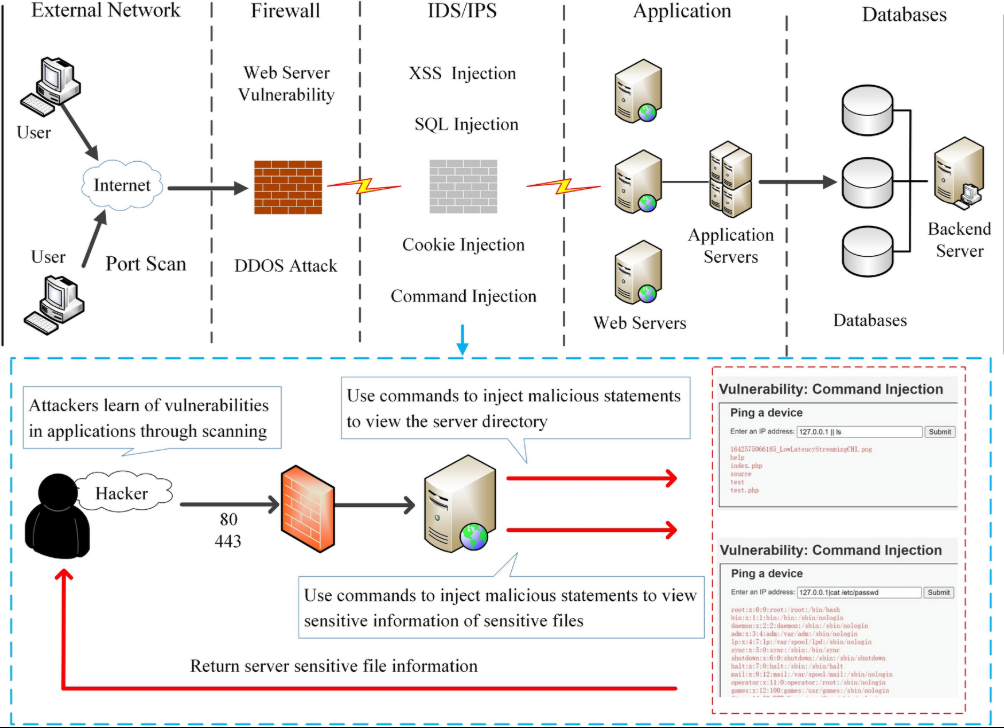

En respuesta, las organizaciones desarrollaron modelos de defensa basados en capas, conocidos como defensa en profundidad, que incluían herramientas como firewalls, antivirus, sistemas de detección y prevención de intrusos (IDS/IPS), autenticación multifactor (MFA) y segmentación de redes. Estas estrategias lograron reducir significativamente la efectividad de los ataques directos, obligando a los atacantes a buscar vectores más sofisticados.

A medida que las empresas fortalecían sus perímetros de seguridad, los ciberdelincuentes comenzaron a identificar un punto débil estructural: el software de terceros. Las aplicaciones modernas dependen de múltiples librerías, frameworks y paquetes externos, muchos de ellos desarrollados por comunidades open source y consumidos sin una validación exhaustiva.

Este cambio dio origen a los ataques a la cadena de suministro, donde el objetivo ya no es el sistema final, sino los componentes que lo conforman. En lugar de atacar directamente a una empresa protegida por múltiples controles de seguridad, el atacante compromete una dependencia utilizada por miles de organizaciones. De esta manera, logra una propagación masiva con un solo punto de entrada.

Desde la perspectiva empresarial, este tipo de ataque representa un desafío completamente diferente. Mientras que los controles tradicionales están diseñados para detectar actividad maliciosa en la red o en los endpoints, los ataques de supply chain se integran dentro del flujo legítimo de desarrollo, pasando desapercibidos como código confiable.

Esto rompe uno de los principios históricos de la seguridad: la confianza en el software interno. En el modelo actual, incluso el código utilizado dentro de la organización puede ser un vector de ataque.

Para contrarrestar esta nueva amenaza, las empresas han comenzado a adoptar estrategias avanzadas, como el análisis de composición de software (SCA), la verificación de integridad de dependencias, el uso de repositorios privados controlados y la implementación de políticas Zero Trust en entornos de desarrollo.

Sin embargo, el reto persiste, ya que la velocidad de desarrollo y la dependencia creciente de componentes externos hacen que la superficie de ataque siga expandiéndose. En este escenario, la seguridad ya no puede limitarse a proteger sistemas, sino que debe extenderse a garantizar la confianza en cada línea de código que forma parte de una aplicación.

🧠 Funcionamiento de los ataques

Los atacantes introducen código malicioso en librerías, dependencias o herramientas utilizadas por desarrolladores. Este código se integra de manera transparente en aplicaciones legítimas, permitiendo la ejecución de acciones maliciosas sin levantar sospechas.

⚠️ Impacto en el ecosistema digital

El impacto de estos ataques es particularmente grave debido a su capacidad de propagación. Un solo componente comprometido puede afectar múltiples sistemas, organizaciones y usuarios finales.

🔍 Enfoque forense

El análisis forense en estos casos requiere una revisión exhaustiva del origen del código, la trazabilidad de las dependencias y la identificación de modificaciones sospechosas.

🛡️ Medidas de prevención

La implementación de controles de seguridad en el ciclo de desarrollo, la verificación de dependencias y el uso de herramientas de análisis de software son fundamentales para mitigar estos riesgos.

🚀 Futuro de la seguridad en desarrollo

La seguridad en el desarrollo de software deberá evolucionar hacia modelos basados en confianza verificable, donde cada componente sea validado antes de su uso.

✅ Conclusiones

La cadena de suministro de software representa un punto crítico de vulnerabilidad que debe ser abordado con estrategias de seguridad integrales.

🧩 Mapa conceptual

| Concepto | Descripción | Riesgo | Impacto | Valor |

|---|---|---|---|---|

| Supply Chain | Dependencias | Alto | Masivo | Crítico |

| Librerías | Código externo | Alto | Global | Análisis |

*Este contenido ha sido desarrollado con apoyo de inteligencia artificial como herramienta de asistencia, y posteriormente revisado, validado y estructurado por el equipo editorial y académico de UNICOLOMBIA®.