En los sistemas Windows y Mac OS la forma ma s habitual de expansión de los “robots” suele ser en el uso de cracks y archivos distribuidos descargados con algún tipo de cliente P2P. Este tipo de software suele contener malware el cual, una vez el programa se ejecuta, puede escanear su red de a rea local, disco duro, puede intentar propagarse usando vulnerabilidades conocidas de Windows, etc.

En otros entornos como UNIX, GNU/Linux o BSD la forma ma s cla sica de ataque a servidores para construir y expandir una Botnet es por telnet o SSH por medio del sistema prueba-error: probando usuarios comunes y contraseñas al azar contra todas las IPs que se pueda de forma sistema tica o bien mediante ataques a bugs muy conocidos, que los administradores pueden haber dejado sin enmendar.

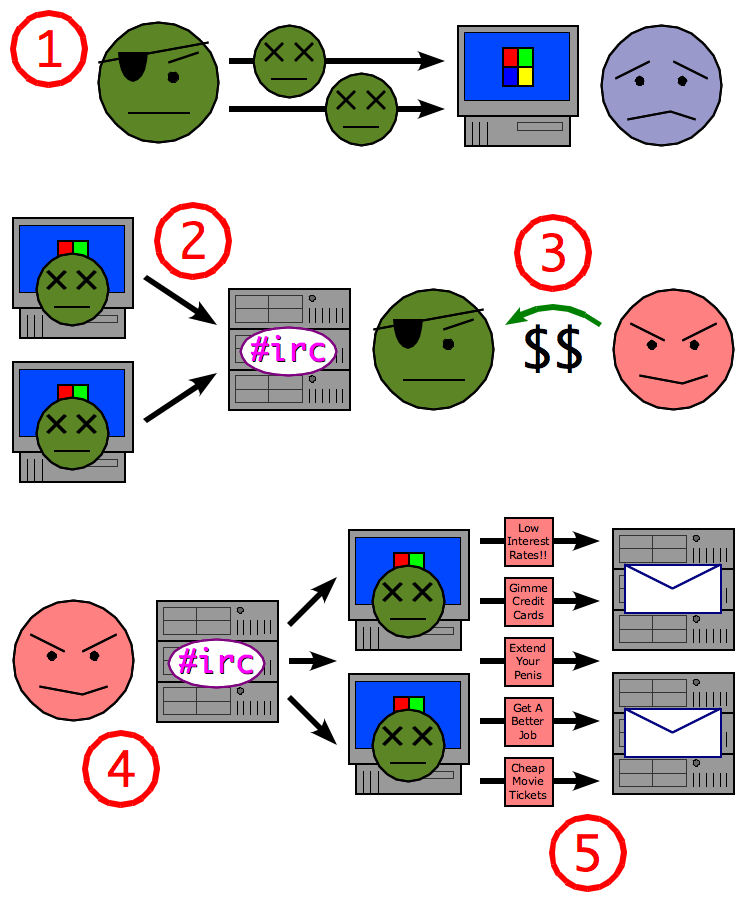

Usando una Botnet para enviar Spam.

1.El operador de la botnet manda virus/gusanos/etc a los usuarios.

2.Los PC entran en el IRC o se usa otro medio de comunicación.

3.El Spammer le compra acceso al operador de la Botnet.

4.El Spammer manda instrucciones vía un servidor de IRC u otro canal a los PC infectados…

5… causando que éstos envíen Spam al los servidores de correo.

Las Botnets normalmente usan servicios gratuitos de DNS para IP’s dina micas como DynDns.org, No-IP.com, & Afraid.org para apuntar a un subdominio al cual el creador puede conectarse en caso que le cierren el servidor de IRC.[cita requerida] En muchas ocasiones basta con avisar a estos proveedores para que cancelen su cuenta y de esta manera desarticular la Botnet completa.

Afortunadamente la estructura de servidores de la botnet tiene vulnerabilidades inherentes a su arquitectura. Por ejemplo, si se encuentra el servidor de IRC y el canal, se tiene acceso a la botnet completa, con lo cual al servidor de IRC le basta con cerrar el canal o poner una g-line o k-line a las ips que intenten entrar a dicho canal.

No obstante existen construcciones ma s refinadas de estas botnets que tienen una lista de servidores alternativos en caso que pase esto. Otras veces, en cambio, los bots esta n configurados con un dominio, el cual puede cambiar fa cilmente de destinación (IP) para guiar al botnet al server preferido en ese momento, sin depender de configuraciones anteriores.

El control de la botnet se hacía normalmente a través del IRC, pero nuevas versiones de estas botnets han evolucionado hacia control mediante HTTP, con lo que la detección de estas redes es ma s compleja. Esto hace que las redes de empresas sean ma s vulnerables también, ya que el tra fico de IRC queda bloqueado.2

Adicionalmente algunos spammers tienen su propio servidor de IRC donde son los dueños y, posiblemente, haga falta ser operador de la red para ver los canales, hacer whois, o ver alguna información útil. Cabe decir que en muchos casos estos servidores suelen funcionar en el equipo de una de las víctimas pero teniendo el control total el atacante.